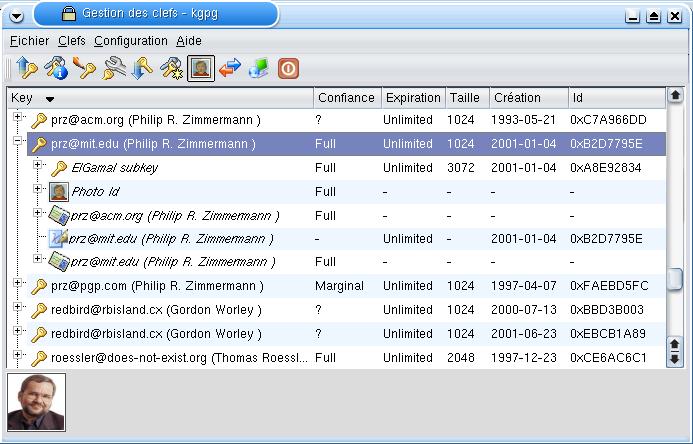

Chiffrement OpenPGP des e-mails

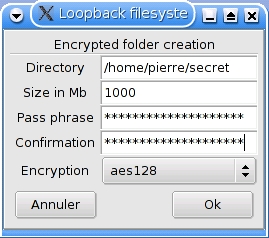

Chiffrement transparent de containers ("cryptage" du disque dur)

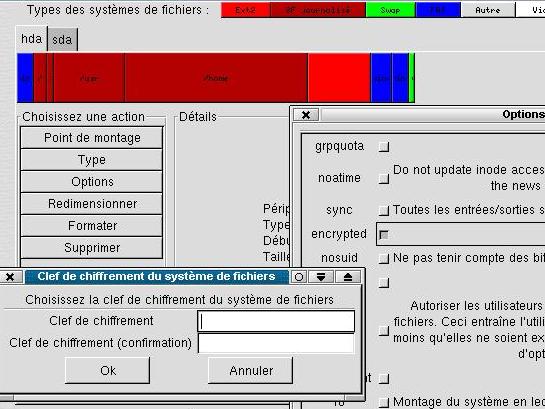

Chiffrement transparent maximal du système (partitions)

II. Dans SuSE,

Knoppix, Fedora, etc.

Chiffrement OpenPGP des e-mails

Par exemple, si le swap est sur /dev/hda4 :

/dev/hda4 swap swap defaults 0 0

devient

/dev/hda4 swap swap encrypted 0 0

puis rebooter Linux.

(voir plus haut)

Voir l'annonce du script sur la liste francophone open-crypto

http://www.openpgp.fr.st/bouissou20020322.txt

et sur la liste anglaise linux-crypto http://mail.nl.linux.org/linux-crypto/2002-03/msg00071.html.

Télécharger le script au format texte http://www.openpgp.fr.st/mkcryptfs.txt.

Note sur le chiffrement loop : certains

évoquent

la possibilité, très théorique, d'une attaque

cryptanalytique

compliquée (http://www.off.net/%7Ejme/loopdev_vul.html)

liée à l'absence de HMAC. Cette attaque ne remet pas

directement

en cause la sécurité du chiffrement loopback dans Linux.

Il est possible de modifier ensuite la taille du système de fichiers chiffré, par exemple l'agrandir (voir le message http://www.openpgp.fr.st/bouissou20020415.txt de Michel Bouissou en ce sens sur la liste open-crypto).

Cas du CD-ROM bootable Knoppix (utilisation d'un container chiffré pré-existant avec Knoppix) :

Si vous voulez monter à l'aide du CD

bootable

Knoppix un container chiffré pré-existant, lisez les conseils

http://www.openpgp.fr.st/bouissou20030226.txt

donnés par Michel Bouissou sur la liste "open-crypto".

Vous pouvez aussi créer dans Knoppix un /home persistant

chiffré

qui sera localisé sur une clef USB ou une disquette Iomega ZIP.

Vérification du système de fichiers (e2fsck) sur un container chiffré :

La vérification par e2fsck du container chiffré est

conseillée

de temps à autres (par exemple tous les 100 montages).

Procédure

:

- D'abord démonter le container.

- Sous root, trouver un loop device inutilisé (par exemple

/dev/loop5)

- Lancer successivement (pour un exemple où le container

".secret"

appartenant à "pierre" est en AES 256 bits) :

losetup -e AES256 /dev/loop5 /home/pierre/.secret

e2fsck -fv /dev/loop5

losetup -d /dev/loop5

Nos distributions préférées sont Mandrake

http://www.mandrakelinux.com/fr/concept.php3

et SuSE http://www.suse.com/us/private/products/suse_linux/i386/10_reasons.html,

ainsi que la distribution sur CD bootable Knoppix http://www.bouissou.net/knoppix-mib/doc-html/Knoppix-Mib.html,

qui intègrent toutes trois une option de chiffrement du

système de fichiers prête à l'emploi dans leur

noyau par défaut.

RedHat 9 contient aussi cette fonction, mais avec un bug qui rend son

installation plus difficile.

Note aux personnes résidant en France et

soucieuses de respecter les réglementations locales sur la

cryptologie : MandrakeSoft-France et SuSE-France ont reçu des

autorisations de fourniture de la DCSSI.

Linux est gratuit : les 3 fichiers contenant l'image ISO des 3 CD-ROMs d'installation (3 gros fichiers de 700 Mo) peuvent être téléchargés gratuitement via http://www.linuxiso.org et gravés ensuite sur des CD-R vierges. Le jeu de 3 CD-ROMs peut aussi être acheté pour environ 5 euros sur le site français Ikarios http://ikarios.com/form ou sur le site américain Linux Central http://www.linuxcentral.com. Ces CD-ROMs peuvent être recopiés et diffusés librement en toute légalité et en autant d'exemplaires voulu. (Depuis sa version 6, la distribution SuSE est encore gratuite mais ses images ISO ne sont plus diffusées gratuitement : il faut soit acheter une version payante, soit faire une installation par FTP.)

Linux est en français : chacun de ses programmes annexes, ainsi que tout le système Linux lui-même, sont disponibles en une quarantaine de langues, dont de nombreuses langues régionales.

Linux est libre : en raison de la licence

GNU free software http://www.april.org/groupes/gnufr/intro.html

(logiciel libre) de la plupart des distributions, Linux ainsi que la

plupart des programmes Linux peuvent être librement utilisés

pour un usage commercial et librement modifiés. Ces

programmes "logiciel libre" sont un service rendu par et pour la

communauté Internet mondiale.

Pour voir à quoi ressemble un écran d'ordinateur sous Linux, visitez cette page de captures d'écran http://www.mandrakelinux.com/fr/fscreenshots.php3 (distribution Linux-Mandrake).

Pour une présentation

générale du fonctionnement du système Linux, voyez

ce site http://casteyde.christian.free.fr/system/linux/guide/1.0/online/c128.html.

Les utilisateurs d'ordinateur portable peuvent vérifier sur le site "Linux on Laptops" http://www.linux-on-laptops.com si leur modèle est compatible avec Linux.

Les utilisateurs de Mac, notamment de PowerPC, iMac et iBook, peuvent opter pour Yellow Dog http://www.yellowdoglinux.com/ ou Mandrake PPC http://www.linux-mandrake.com/en/ppc.php3, ou Debian http://www.debian.org, ou SuSE PPC http://www.suse.com, mais ces versions n'intègrent pas toutes le chiffrement, qui devra être ajouté par recompilation du noyau Linux.

Le "Guide de survie du débutant sous Linux" http://www.delafond.org/survielinux/ et le site d'aide Lea-Linux http://www.lea-linux.org sont deux excellentes sources pour l'installation et la prise en mains de Linux.

Le site francophone le plus connu pour les

actualités sur Linux est la "Da Linux French Page" http://linuxfr.org.